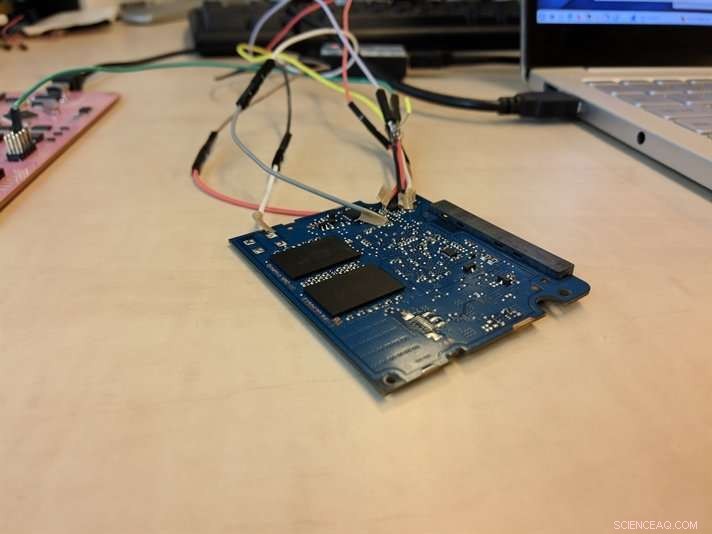

Crédito:Universidad de Radboud

Investigadores de la Universidad de Radboud en los Países Bajos han descubierto que los dispositivos de almacenamiento de datos ampliamente utilizados con unidades de autocifrado no brindan el nivel esperado de protección de datos. Un experto malintencionado con acceso físico directo a dispositivos de almacenamiento ampliamente vendidos puede eludir los mecanismos de protección existentes y acceder a los datos sin conocer la contraseña elegida por el usuario.

Estas fallas existen en el mecanismo de cifrado de varios tipos de unidades de estado sólido, que se enumeran a continuación, de dos de los principales fabricantes, a saber, Samsung y Crucial. Las vulnerabilidades ocurren tanto en dispositivos de almacenamiento interno (en laptops, tabletas y computadoras) y en dispositivos de almacenamiento externos (conectados mediante un cable USB). Los dispositivos de almacenamiento afectados incluyen modelos populares que actualmente están ampliamente disponibles.

Investigador Bernard van Gastel:"Los fabricantes afectados fueron informados hace seis meses, en consonancia con las prácticas profesionales habituales. Los resultados se hacen públicos hoy para que los usuarios de los SSD afectados puedan proteger sus datos correctamente ". Investigador Carlo Meijer:" Este problema requiere acción, especialmente por organizaciones que almacenan datos confidenciales en estos dispositivos. Y también por algunos consumidores que han habilitado estos mecanismos de protección de datos. Pero la mayoría de los consumidores no lo han hecho ".

Si es necesario proteger datos sensibles, En cualquier caso, es aconsejable utilizar cifrado por software y no depender únicamente del cifrado por hardware. Una opción es utilizar el paquete de software VeraCrypt de código abierto y gratuito, pero existen otras soluciones. En computadoras que ejecutan Windows, BitLocker proporciona cifrado de software, y es posible que los datos no estén seguros (consulte "Computadoras con Windows" a continuación).

El cifrado es el principal mecanismo de protección de datos. Puede implementarse en software o hardware (por ejemplo, en SSD). Los sistemas operativos modernos generalmente ofrecen cifrado de software para todo el almacenamiento. Sin embargo, puede suceder que dicho sistema operativo decida depender únicamente del cifrado de hardware (si el dispositivo de almacenamiento admite el cifrado de hardware). BitLocker, el software de cifrado integrado en Microsoft Windows, puede realizar este tipo de cambio al cifrado de hardware, pero no ofrece a los discos afectados una protección eficaz en estos casos. Cifrado de software integrado en otros sistemas operativos (como macOS, iOS, Androide, y Linux) parece no verse afectado si no realiza este cambio.

Los investigadores identificaron estos problemas de seguridad utilizando información pública y alrededor de 100 € en dispositivos de evaluación. Compraron los SSD que examinaron a través de los canales minoristas habituales. Es bastante difícil descubrir estos problemas desde cero. Sin embargo, una vez que se conozca la naturaleza de los problemas, existe el riesgo de que la explotación de estos defectos sea automatizada por otros, facilitando el abuso. Los investigadores de la Universidad de Radboud no lanzarán una herramienta de explotación de este tipo.

Productos afectados

Los modelos para los que realmente se han demostrado vulnerabilidades en la práctica son:

Se debería notar, sin embargo, que no se han probado todos los discos disponibles en el mercado. La configuración técnica específica (relacionada, por ejemplo, con la seguridad "alta" y "máxima") en la que se utilizan unidades internas puede afectar la vulnerabilidad (consulte la información detallada proporcionada por los fabricantes y el enlace de información técnica a continuación).

Computadoras Windows

En computadoras que ejecutan Windows, un componente de software llamado BitLocker maneja el cifrado de los datos de la computadora. En Windows, el tipo de cifrado que utiliza BitLocker (es decir, cifrado de hardware o cifrado de software) se establece a través de la Política de grupo. Si está disponible, se utiliza cifrado de hardware estándar. Para los modelos afectados, la configuración predeterminada debe cambiarse para que solo se utilice el cifrado de software. Este cambio no resuelve el problema de inmediato, porque no vuelve a cifrar los datos existentes. Solo una instalación completamente nueva, incluido reformatear la unidad interna, reforzará el cifrado de software. Como alternativa a la reinstalación, Se puede utilizar el paquete de software VeraCrypt mencionado anteriormente.

Divulgación responsable

Ambos fabricantes fueron informados de este problema de seguridad en abril de 2018 por el Centro Nacional de Seguridad Cibernética (NCSC) de los Países Bajos. La universidad proporcionó detalles a ambos fabricantes para permitirles arreglar su producto. Los propios fabricantes proporcionarán información detallada a sus clientes sobre los modelos afectados; los enlaces se enumeran a continuación.

Al descubrir una falla de seguridad, siempre hay un dilema sobre cómo manejar esta información. La publicación inmediata de los detalles podría alentar ataques e infligir daños. Mantener la falla en secreto durante un período prolongado podría significar que no se toman las medidas necesarias para contrarrestar la vulnerabilidad. mientras que las personas y las organizaciones todavía están en riesgo. Es una práctica común en la comunidad de seguridad tratar de encontrar un equilibrio entre estas preocupaciones, y revelar fallas hasta 180 días después de que se haya informado a los fabricantes de los productos afectados. Esta práctica, conocida como divulgación responsable, es utilizado como estándar por Radboud University.

Los investigadores están ahora a punto de publicar los aspectos científicos de sus hallazgos en la literatura académica. Una versión preliminar de estos hallazgos (pdf, 757 kB) se publicará hoy, 5 de noviembre de 2018. Una vez que se haya completado el proceso de revisión por pares, se publicará una versión final en la literatura académica. Esta publicación no se puede utilizar como guía sobre cómo ingresar en SSD.