C3PO se compone de dos partes. Una parte identifica las vulnerabilidades de seguridad de la impresora, y el otro identifica las posibles rutas de ataque en función de las vulnerabilidades y el despliegue de la red dados. Crédito:Universidad Carnegie Mellon

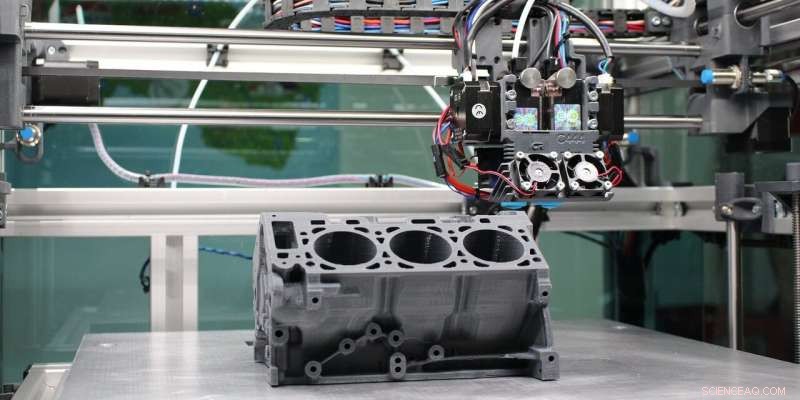

En la era emergente de los dispositivos industriales de Internet de las cosas (IoT), se están renovando las fábricas. Dispositivos, como impresoras 3D en red, ahora puede interactuar con otras máquinas y controlarse de forma remota para mejorar la eficiencia. Pero conectar estos dispositivos a la red los hace más propensos al peligro. Algunos ciberataques pueden impedir que funcionen, mientras que otros podrían robar diseños o tomarlos como rehenes para pedir rescate.

Los investigadores de seguridad de la Universidad Carnegie Mellon están planificando el futuro. Vyas Sekar y Matthew McCormack han desarrollado una herramienta con su equipo para ayudar a proteger estos dispositivos. Esta herramienta, denominado Observador de impresora 3-D conectado, o C3PO, está diseñado para determinar sistemáticamente los posibles riesgos de seguridad para las impresoras 3D en red individuales. El trabajo está financiado por la Iniciativa de Futuros de Fabricación de CMU, que apoya la transformación digital de la fabricación,

"Muchos fabricantes se preocupan mucho por la ciberseguridad. Están empezando a trabajar en ello, pero es muy muy incipiente, ", dijo Sekar, profesor asociado de ingeniería eléctrica e informática. Pero, hay pocas herramientas para brindar seguridad a las impresoras 3D.

C3PO se compone de dos partes. Una parte identifica las vulnerabilidades de seguridad de la impresora, y el otro identifica las posibles rutas de ataque en función de las vulnerabilidades y el despliegue de la red dados. Por ejemplo, puede averiguar si conectar una cámara web a una impresora 3D ofrece a los atacantes una vía para robar información.

C3PO funciona siguiendo la creencia de que a veces la mejor manera de conocer a tus enemigos es imitándolos. Después de realizar una auditoría de seguridad, C3PO pregunta qué podrían encontrar los atacantes si observan el tráfico de red hacia la impresora 3D. Desde allí, puede obtener más información sobre el funcionamiento y el protocolo de la impresora 3D. Armado con este conocimiento, puede identificar entradas maliciosas a la impresora y posibles ataques de denegación de servicio (DoS) en los que los atacantes pueden hacer que las impresoras sean inaccesibles para los usuarios previstos.

El equipo de Sekar probó la herramienta en ocho impresoras 3D de varios proveedores e implementaciones de fabricación. Descubrieron que todas las impresoras eran vulnerables a los ataques DoS. Comprender las vulnerabilidades de cada dispositivo es el primer paso para protegerlos.

El equipo de Sekar tiene como objetivo adaptar las protecciones que han diseñado para cada impresora específica en función de sus problemas y su funcionamiento. Cuando eso pasa, fortalecerá nuestras defensas contra futuros ataques.

"Lo que queremos hacer a continuación es decir, bien, encontramos estos problemas, y tenemos una herramienta. ¿Podemos ahora crear una forma de protegerlos? ", Dijo McCormack, un doctorado estudiante de ingeniería eléctrica e informática. "¿Podemos agregar algo a la red para proteger esta impresora para que alguien no pueda robar esa información? ¿Podemos usar lo que aprendemos sobre la impresora en sí para crear una defensa para la impresora?"