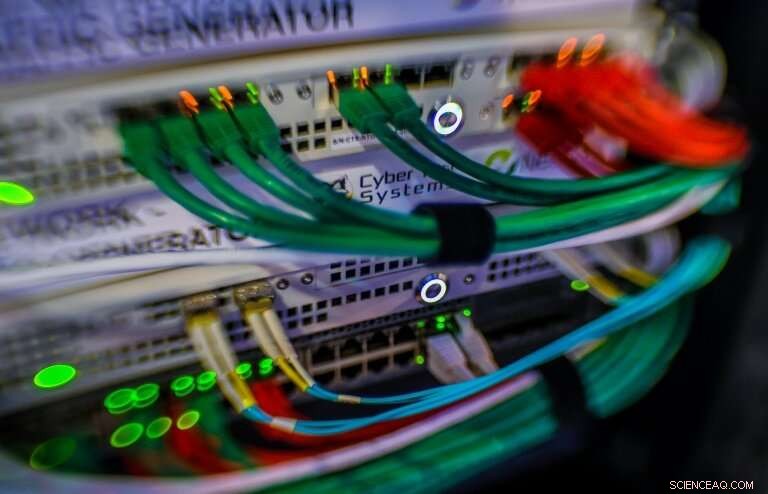

Los investigadores de seguridad dicen que han descubierto una nueva actividad por parte de piratas informáticos que utilizan un malware llamado "Triton" que puede apuntar a los sistemas de control industrial, incluidas las instalaciones de petróleo y gas.

Los investigadores de seguridad confirmaron esta semana que detectaron una nueva actividad de piratas informáticos que usaban el malware "Triton" capaz de dañar el petróleo en el mundo real. Plantas de gas o agua.

La firma de seguridad FireEye dijo en una publicación de blog el miércoles que había identificado y estaba "respondiendo a una intrusión adicional del atacante detrás de Triton en una instalación de infraestructura crítica diferente".

No reveló detalles sobre el objetivo.

FireEye instó aceite, gas, agua y otras instalaciones con sistemas de control industrial para aumentar las defensas y la vigilancia de la actividad de Triton en sus redes.

Un estudio del arsenal de los piratas informáticos indicó que pueden haber estado en acción desde principios de 2014, evitando la detección durante años.

FireEye dijo que los piratas informáticos de Triton estaban refinando la capacidad de dañar las plantas industriales cuando involuntariamente causaron el cierre en 2017 que les hizo notar.

"El objetivo de la infraestructura crítica para interrumpir, degradar, o destruir sistemas es consistente con numerosas actividades de ataque y reconocimiento llevadas a cabo a nivel mundial por Rusia, Iraní, Norcoreano, NOSOTROS, y los actores del Estado-nación israelí, ", Dijo FireEye en una publicación de blog.

Las tácticas de "Triton" emplean herramientas de piratería personalizadas para atravesar las redes de la planta y llegar a los sistemas operativos que controlan los mecanismos de seguridad. según el análisis que siguió a su descubrimiento inicial a fines de 2017, después de que detuviera inadvertidamente los procesos en una planta petrolera en Arabia Saudita.

En una actualización del año pasado, FireEye expresó su confianza en que la actividad de Triton fue "apoyada" por el Instituto Central de Investigación Científica de Química y Mecánica, que describió como una institución de propiedad del gobierno ruso en Moscú.

FireEye describió a Triton como una de las pocas familias de software malicioso identificadas públicamente destinadas a los sistemas de control industrial.

"Sigue a Stuxnet, que se utilizó contra Irán en 2010 e Industroyer, que creemos que fue desplegado por Sandworm Team contra Ucrania en 2016, ", Dijo FireEye en una publicación de blog anterior.

"Triton es consistente con estos ataques, en el sentido de que podría evitar que los mecanismos de seguridad ejecuten su función prevista, resultando en una consecuencia física ".

© 2019 AFP