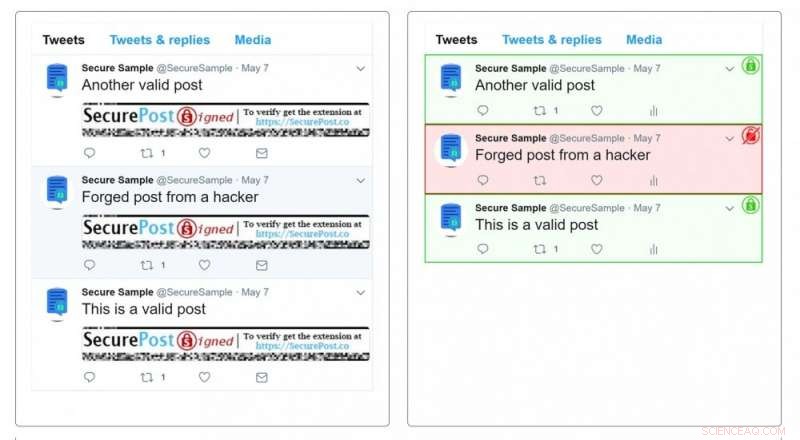

Los investigadores crearon una extensión de navegador de Internet que verifica automáticamente la autenticidad de las publicaciones. La firma criptográfica, visible debajo de cada publicación a la izquierda, está oculto cuando se ejecuta la extensión de la derecha. Crédito:Michael Nekrasov

Las comunidades minoritarias y disidentes enfrentan un desafío desconcertante en países con gobiernos autoritarios. Deben permanecer en el anonimato para evitar la persecución. pero también deben establecer una identidad confiable en sus comunicaciones. Un grupo interdisciplinario de investigadores de UC Santa Barbara ha diseñado una aplicación para cumplir con estos dos requisitos.

Investigadores de ciencias de la computación y comunicación afiliados al Centro de Tecnología y Sociedad de la Información de la universidad viajaron a tres países para evaluar los desafíos que enfrentan los grupos minoritarios para mantener una seguridad, presencia confiable en las redes sociales. Según los comentarios de las comunidades, el equipo diseñó una aplicación para el sistema operativo Android que salvaguardaría el anonimato de los miembros del grupo y verificaría la confiabilidad de las publicaciones provenientes del grupo. Un documento que detalla la tecnología apareció en el Revista de aplicaciones y servicios de Internet .

El equipo, dirigido por la profesora de informática Elizabeth Belding, viajó a mongolia, Zambia y Turquía, donde los colegas de las instituciones locales los conectaron con miembros de comunidades marginadas. En el momento, Estos países ofrecían una alternativa relativamente segura a otras naciones con lenguaje restringido, como Rusia, China y Egipto. Aproximadamente dos semanas después de que el grupo visitara Turquía, sin embargo, un intento de golpe de Estado llevó al gobierno a tomar medidas drásticas contra la disidencia política.

Las entrevistas y encuestas con el público en general y con miembros de grupos marginados en estos países confirmaron que mantener el anonimato es crucial para la protección. Pero viene con inconvenientes, como pronto supo el equipo. "El problema con la comunicación anónima es que no sabes si es creíble, "dijo Miriam Metzger, un profesor en el departamento de comunicación, y uno de los coautores del artículo. "Si solo recibe un mensaje y no sabe de quién proviene, probablemente no va a hacer lo que ese mensaje le dice que haga. Especialmente si es arriesgado ".

Aquí es donde entra SecurePost. La aplicación permite a las comunidades crear grupos seguros en Twitter y Facebook que les permiten mantener una coherencia, presencia visible en las redes sociales. Esto les permite generar confianza con sus lectores a lo largo del tiempo, explicó Michael Nekrasov, estudiante de doctorado en informática y autor principal del artículo.

Lo revolucionario es que SecurePost permite que un grupo opere sin ninguna lista de sus miembros individuales. Adicionalmente, la aplicación verifica las publicaciones del grupo, marcar cualquier contenido que carece de las credenciales adecuadas. De este modo, cada miembro está protegido por su anonimato incluso si el grupo está infiltrado o pirateado, todo mientras que las comunicaciones del propio grupo se verifican como confiables.

Naturalmente, estas comunidades quieren un una forma segura de extender las invitaciones de membresía. El equipo de investigación descubrió que muchos grupos usaban contraseñas para esto, sin embargo, compartir una contraseña siempre pone en riesgo la cuenta. "Lo que encontramos fue, la gente no le diría simplemente la contraseña a alguien, ", dijo Nekrasov." Lo que harían es escribirlo o enviarlo en un mensaje, y eso es increíblemente inseguro ".

En cambio, el equipo desarrolló un método mucho más seguro para invitar a un nuevo miembro al grupo. El proceso implica el intercambio de códigos QR seguros de forma visual o mediante una conexión de confianza. una técnica que utiliza un par de visibles, claves públicas y un segundo par de ocultas, claves privadas para enviar y recibir información cifrada. Esto garantiza la seguridad de la invitación incluso si un tercero fue testigo del intercambio, dijo Nekrasov, porque la clave privada está oculta en el dispositivo de la persona que se une al grupo.

Una vez que el nuevo miembro se une al grupo, reciben un nuevo par de claves. La clave privada les permite firmar publicaciones en nombre del grupo. La clave pública, que cualquiera puede ver y usar, permite que cualquier usuario de las redes sociales, incluidos los que no pertenecen al grupo, verifique las publicaciones. Esto asegura que si una publicación es falsificada o modificada por una red social o un gobierno, cualquier usuario podrá identificarlo como una falsificación.

El contenido cargado desde una cuenta a través de SecurePost aparece como si tuviera un solo autor sin forma de identificar los carteles individuales o la lista de miembros de un grupo. Para lograrlo, aloja el grupo en un servidor proxy de terceros, que enmascara la dirección IP del individuo de la red social. "Esto significa que no tienes que confiar en alguien externo, ", dijo Nekrasov." Un grupo puede ejecutar su propio servidor y verificar todo lo que está sucediendo ".

Y lo que es más, SecurePost adjunta una firma criptográfica a la publicación, generado a partir de la clave privada del miembro del grupo. Luego, la aplicación verifica automáticamente la autenticidad de esta firma para cualquier otra persona que ejecute el programa. independientemente de su estado de membresía en un grupo en particular. Debido a que el servidor proxy nunca recibe la clave privada de los usuarios, la función de verificación puede marcar contenido como publicaciones realizadas por un impostor o alguien que hackeó el proxy.

El equipo diseñó SecurePost teniendo en cuenta las realidades de sus usuarios. Produjeron la aplicación para el sistema operativo Android, que constituía el 86 por ciento de la cuota de mercado mundial en ese momento. También lo hicieron compatible con dispositivos más antiguos, para que a partir de octubre de 2017, El 99,9 por ciento de los dispositivos Android registrados en Google podían ejecutar la aplicación. Esto es importante porque muchas personas de los grupos de usuarios objetivo utilizan teléfonos con sistemas operativos más antiguos, que son más baratos de comprar.

SecurePost también puede funcionar sin una conexión continua a Internet, una necesidad en muchas regiones donde encontrará uso. En lugar de cargar contenido de inmediato, la aplicación lo almacena en el dispositivo y lo publica cuando se reanuda la conexión a Internet. Para eludir la vulnerabilidad que esto crea si las autoridades confiscan el dispositivo, SecurePost también cifra todos los datos con una contraseña para toda la aplicación. Si el usuario está bajo coacción, él o ella puede proporcionar una contraseña falsa que borre los datos de la aplicación, incluidas las claves de grupo.

El equipo espera que el software finalmente se convierta en un producto completo con un alcance más amplio. "Al final del día, no somos una empresa, somos investigadores, ", dijo Metzger." Podemos desarrollar aplicaciones, y podemos ponerlos en la tienda de aplicaciones, pero no tenemos un presupuesto para comercializarlos ".

"Pero podemos crear nuevos sistemas alrededor de los cuales una empresa podría construir un negocio y comercializar, ", agregó." Y esa es la forma en que estas tecnologías pueden tener un gran impacto ".