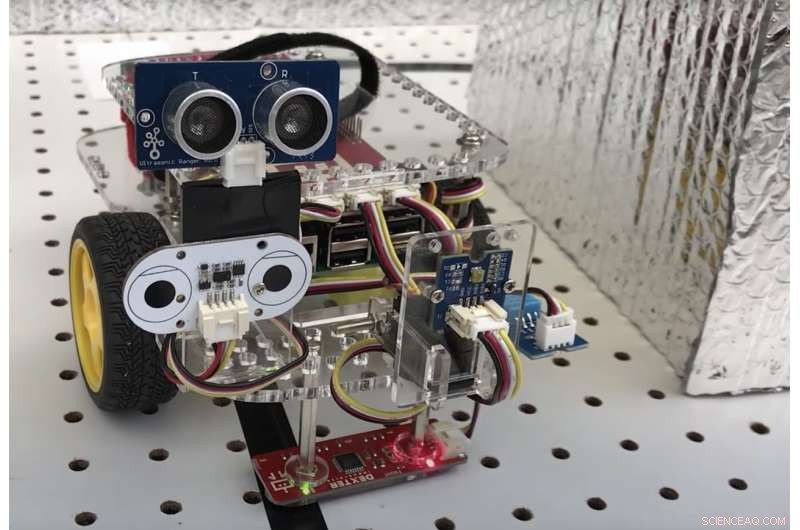

Crédito:Instituto de Tecnología de Georgia

Es lo suficientemente pequeño como para caber dentro de una caja de zapatos, sin embargo, este robot sobre cuatro ruedas tiene una gran misión:mantener las fábricas y otras grandes instalaciones a salvo de los piratas informáticos.

Conoce al HoneyBot.

Desarrollado por un equipo de investigadores del Instituto de Tecnología de Georgia, el diminuto dispositivo está diseñado para atraer a los alborotadores digitales que han puesto sus ojos en las instalaciones industriales. HoneyBot luego engañará a los malos actores para que entreguen información valiosa a los profesionales de la ciberseguridad.

El robot señuelo llega a medida que más y más dispositivos, nunca diseñados para operar en Internet, se están conectando tanto en hogares como en fábricas. abriendo una nueva gama de posibilidades para los piratas informáticos que buscan causar estragos tanto en el mundo digital como en el físico.

"Los robots hacen más ahora que nunca, y algunas empresas están avanzando con, no solo los robots de la línea de montaje, sino robots independientes que pueden circular por las plantas de las fábricas, "dijo Raheem Beyah, el profesor de la Fundación Motorola y presidente interino de la escuela Steve W. Chaddick en la Escuela de Ingeniería Eléctrica e Informática de Georgia Tech. "En ese tipo de entorno, Puede imaginar lo peligroso que podría ser esto si un pirata informático obtiene acceso a esas máquinas. Como mínimo, podrían causar daño a cualquier producto que se esté produciendo. Si es un robot lo suficientemente grande, podría destruir piezas o la línea de montaje. En el peor de los casos, podría lesionar o causar la muerte a las personas que se encuentren en las inmediaciones ".

Los profesionales de la seguridad en Internet han empleado durante mucho tiempo sistemas informáticos de señuelo conocidos como "honeypots" como una forma de desviar a los ciberatacantes del camino. El equipo de investigación aplicó el mismo concepto al HoneyBot, que está parcialmente financiado con una subvención de la National Science Foundation. Una vez que los piratas informáticos obtienen acceso al señuelo, dejan atrás información valiosa que puede ayudar a las empresas a proteger aún más sus redes.

"Muchos ciberataques quedan sin respuesta o sin castigo porque existe este nivel de anonimato que se otorga a los actores maliciosos en Internet, y es difícil para las empresas decir quién es el responsable "dijo Celine Irvene, un estudiante de posgrado de Georgia Tech que trabajó con Beyah para diseñar el nuevo robot. "Los Honeypots brindan a los profesionales de la seguridad la capacidad de estudiar a los atacantes, determinar qué métodos están usando, y averiguar dónde están o incluso quiénes son ".

El dispositivo se puede monitorear y controlar a través de Internet. Pero a diferencia de otros robots controlados a distancia, La habilidad especial de HoneyBot está engañando a sus operadores haciéndoles creer que está realizando una tarea, cuando en realidad está haciendo algo completamente diferente.

"La idea detrás de un honeypot es que no quieres que los atacantes sepan que están en un honeypot, ", Dijo Beyah." Si el atacante es inteligente y está buscando el potencial de un honeypot, tal vez mirarían diferentes sensores en el robot, como un acelerómetro o velocímetro, para verificar que el robot está haciendo lo que se le había indicado. Ahí es donde también estaríamos falsificando esa información. El pirata informático vería al mirar los sensores que la aceleración se produjo desde el punto A al punto B. "

En un ajuste de fábrica, tal robot HoneyBot podría sentarse inmóvil en un rincón, cobran vida cuando un pirata informático obtiene acceso, un indicador visual de que un actor malintencionado está apuntando a la instalación.

En lugar de permitir que el pirata informático se vuelva loco en el mundo físico, el robot podría diseñarse para seguir ciertos comandos considerados inofensivos, como deambular lentamente o recoger objetos, pero no llegar a hacer nada peligroso.

Hasta aquí, su técnica parece estar funcionando.

En experimentos diseñados para probar qué tan convincentes serían los datos falsos del sensor para las personas que controlan el dispositivo de forma remota, Los voluntarios en diciembre de 2017 utilizaron una interfaz virtual para controlar el robot y no pudieron ver lo que estaba sucediendo en la vida real. Para incitar a los voluntarios a romper las reglas, en puntos específicos dentro del laberinto, encontraron "atajos" prohibidos que les permitirían terminar el laberinto más rápido.

En el laberinto real en el laboratorio no existía ningún atajo, y si los participantes optaron por hacerlo, el robot en cambio permaneció quieto. Mientras tanto, los voluntarios, que ahora sin saberlo se han convertido en piratas informáticos para los fines del experimento, recibieron datos de sensores simulados que indicaban que pasaron por el atajo y continuaron.

"Queríamos asegurarnos de que sintieran que este robot estaba haciendo algo real, "Dijo Beyah.

En las encuestas posteriores al experimento, los participantes que realmente controlaron el dispositivo todo el tiempo y los que estaban siendo alimentados con datos simulados sobre el atajo falso indicaron que los datos eran creíbles a tasas similares.

"Esta es una buena señal porque indica que estamos en el camino correcto, "Dijo Irvene.