Imagina que eres James Bond y tienes que entrar en un laboratorio secreto para desarmar un arma biológica mortal y salvar el mundo. Pero primero, tienes que pasar el sistema de seguridad. Requiere algo más que una clave o una contraseña:debe tener el iris del villano, su voz y la forma de su mano para entrar.

También puede encontrar este escenario, menos el arma biológica mortal, durante un día normal de trabajo. Aeropuertos hospitales, hoteles, las tiendas de comestibles e incluso los parques temáticos de Disney utilizan cada vez más biometria - tecnología que lo identifica en función de sus rasgos físicos o de comportamiento, para mayor seguridad.

En este articulo, aprenderá sobre los sistemas biométricos que utilizan la escritura a mano, geometría de la mano, huellas de voz, estructura del iris y estructura de las venas. También aprenderá por qué más empresas y gobiernos utilizan la tecnología y si los lentes de contacto falsos de Q, La voz grabada y la mano de silicona realmente podrían llevar a James Bond al laboratorio (y dejarlo salvar el mundo).

Toma precauciones básicas de seguridad todos los días:usa una llave para ingresar a su casa e iniciar sesión en su computadora con un nombre de usuario y contraseña. Probablemente también haya experimentado el pánico que viene con las claves extraviadas y las contraseñas olvidadas. No es solo que no pueda obtener lo que necesita, si pierde sus llaves o anota su contraseña en una hoja de papel, alguien más puede encontrarlos y usarlos como si fueran ustedes.

En lugar de usar algo que tenga (como una clave) o algo que sepa (como una contraseña), usos biométricos quien eres para identificarte. La biometría puede usar características físicas , me gusta tu cara, huellas dactilares, iris o venas, o características de comportamiento como tu voz ritmo de escritura a mano o mecanografiado. A diferencia de las claves y contraseñas, sus rasgos personales son extremadamente difíciles de perder u olvidar. También pueden ser muy difíciles de copiar. Por esta razón, muchas personas las consideran más seguras y seguras que las claves o contraseñas.

Los sistemas biométricos pueden parecer complicados, pero todos usan los mismos tres pasos:

Los sistemas también utilizan los mismos tres componentes:

Sistemas de seguridad biométricos, como el escáner de huellas digitales disponible en IBM ThinkPad T43 (derecha), se está volviendo más común para uso doméstico. Puede leer otros artículos de HowStuffWorks para aprender sobre el reconocimiento facial y el escaneo de huellas dactilares.

Contenido

A primera vista, usar la escritura a mano para identificar a las personas puede no parecer una buena idea. Después de todo, muchas personas pueden aprender a copiar la escritura de otras personas con un poco de tiempo y práctica. Parece que sería fácil obtener una copia de la firma de alguien o la contraseña requerida y aprender a falsificarla.

Pero los sistemas biométricos no solo miran cómo se forma cada letra; analizan el acto de escribir. Examinan la presión que usa y la velocidad y el ritmo con el que escribe. También registran la secuencia en la que formas letras, como si agrega puntos y cruces a medida que avanza o después de terminar la palabra.

A diferencia de las formas simples de las letras, estos rasgos son muy difíciles de falsificar. Incluso si otra persona obtuvo una copia de su firma y la rastreó, el sistema probablemente no aceptaría su falsificación.

Los sensores de un sistema de reconocimiento de escritura a mano pueden incluir una superficie de escritura sensible al tacto o un bolígrafo que contiene sensores que detectan el ángulo, presión y dirección. El software traduce la escritura a mano en un gráfico y reconoce los pequeños cambios en la escritura de una persona de un día a otro y con el tiempo.

Las manos y los dedos de las personas son únicos, pero no tan únicos como otros rasgos, como huellas dactilares o iris. Es por eso que las empresas y las escuelas en lugar de instalaciones de alta seguridad, suelen utilizar lectores de geometría de manos y dedos para autenticar usuarios, No a identificar ellos. Parques temáticos de Disney, por ejemplo, Utilice lectores de geometría de dedos para permitirles a los titulares de boletos la entrada a diferentes partes del parque. Algunas empresas utilizan lectores de geometría manual en lugar de tarjetas de tiempo.

Los sistemas que miden la geometría de las manos y los dedos utilizan una cámara digital y una luz. Para usar uno, simplemente coloque su mano sobre una superficie plana, alineando los dedos contra varias clavijas para garantizar una lectura precisa. Luego, una cámara toma una o más fotografías de su mano y la sombra que proyecta. Utiliza esta información para determinar la longitud, ancho, grosor y curvatura de su mano o dedos. Traduce esa información en una plantilla numérica.

Los sistemas de geometría de manos y dedos tienen algunos puntos fuertes y débiles. Dado que las manos y los dedos son menos distintivos que las huellas dactilares o el iris, algunas personas tienen menos probabilidades de sentir que el sistema invade su privacidad. Sin embargo, las manos de muchas personas cambian con el tiempo debido a una lesión, cambios de peso o artritis. Algunos sistemas actualizan los datos para reflejar cambios menores de un día a otro.

Para aplicaciones de mayor seguridad, los sistemas biométricos utilizan características más únicas, como voces.

Su voz es única debido a la forma de sus cavidades vocales y la forma en que mueve la boca cuando habla. Para inscribirse en un sistema de huella de voz, o dices las palabras o frases exactas que requiere, o da una muestra ampliada de su discurso para que la computadora pueda identificarlo sin importar las palabras que diga.

Cuando la gente piensa en huellas de voz, a menudo piensan en el patrón de onda que verían en un osciloscopio. Pero los datos utilizados en una huella de voz son un sonido espectrograma , no una forma de onda. Un espectrograma es básicamente un gráfico que muestra la frecuencia de un sonido en el eje vertical y el tiempo en el eje horizontal. Los diferentes sonidos del habla crean diferentes formas dentro del gráfico. Los espectrogramas también utilizan colores o sombras de gris para representar las cualidades acústicas del sonido. Este tutorial tiene mucha más información sobre espectrogramas y cómo leerlos.

Algunas empresas utilizan el reconocimiento de huellas de voz para que las personas puedan acceder a la información o dar autorización sin estar físicamente presentes. En lugar de utilizar un escáner de iris o un lector de geometría manual, alguien puede dar autorización haciendo una llamada telefónica. Desafortunadamente, la gente puede pasar por alto algunos sistemas, particularmente aquellos que trabajan por teléfono, con una simple grabación de la contraseña de una persona autorizada. Es por eso que algunos sistemas usan varias contraseñas de voz elegidas al azar o usan impresiones de voz generales en lugar de impresiones para palabras específicas. Otros usan tecnología que detecta los artefactos creados en la grabación y reproducción.

En capas versus multimodalPara algunos sistemas de seguridad, un método de identificación no es suficiente. En capas Los sistemas combinan un método biométrico con una tarjeta o PIN. Multimodal los sistemas combinan múltiples métodos biométricos, como un escáner de iris y un sistema de huellas de voz.

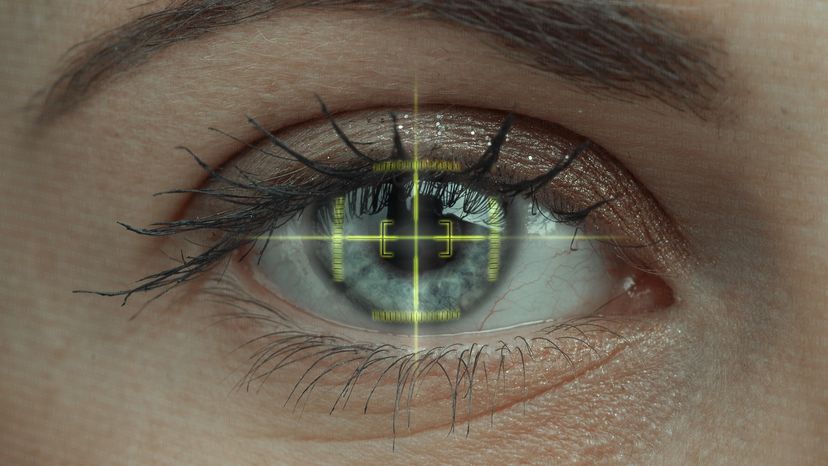

El escaneo de iris puede parecer muy futurista, pero en el corazón del sistema hay una simple cámara digital CCD. Utiliza luz visible e infrarroja cercana para tomar una luz clara, imagen de alto contraste del iris de una persona. Con luz infrarroja cercana, la pupila de una persona es muy negra, facilitando que la computadora aísle la pupila y el iris.

Cuando miras en un escáner de iris, la cámara enfoca automáticamente o usa un espejo o retroalimentación audible del sistema para asegurarse de que está posicionado correctamente. Generalmente, su ojo está a 3 a 10 pulgadas de la cámara. Cuando la cámara toma una foto, la computadora localiza:

Luego analiza los patrones en el iris y los traduce a un código.

Los escáneres de iris se están volviendo más comunes en aplicaciones de alta seguridad porque los ojos de las personas son tan únicos (la posibilidad de confundir un código de iris con otro es de 1 en 10 a la potencia 78 [ref]. También permiten más de 200 puntos de referencia para la comparación , a diferencia de 60 o 70 puntos en huellas dactilares.

El iris es una estructura visible pero protegida, y no suele cambiar con el tiempo, haciéndolo ideal para la identificación biométrica. La mayor parte del tiempo los ojos de las personas también permanecen sin cambios después de la cirugía ocular, y las personas ciegas pueden usar escáneres de iris siempre que sus ojos tengan iris. Por lo general, los anteojos y las lentes de contacto no interfieren ni provocan lecturas inexactas.

Como ocurre con los iris y las huellas dactilares, las venas de una persona son completamente únicas. Los gemelos no tienen venas idénticas y las venas de una persona difieren entre el lado izquierdo y el derecho. Muchas venas no son visibles a través de la piel. haciéndolos extremadamente difíciles de falsificar o manipular. Su forma también cambia muy poco a medida que una persona envejece.

Para utilizar un sistema de reconocimiento de venas, simplemente colocas tu dedo, muñeca, palma o el dorso de la mano sobre o cerca del escáner. Una cámara toma una fotografía digital con luz infrarroja cercana. La hemoglobina de tu sangre absorbe la luz, por lo que las venas aparecen negras en la imagen. Al igual que con todos los demás tipos biométricos, el software crea una plantilla de referencia basada en la forma y ubicación de la estructura de la vena.

Los escáneres que analizan la geometría de las venas son completamente diferentes de las pruebas de escaneo de venas que se realizan en los hospitales. Los gammagramas de venas con fines médicos suelen utilizar partículas radiactivas. Escaneos de seguridad biométricos, sin embargo, simplemente use una luz que sea similar a la luz que proviene de un control remoto. La NASA tiene mucha más información sobre cómo tomar fotografías con luz infrarroja.

Algunas personas se oponen a la biometría por razones culturales o religiosas. Otros imaginan un mundo en el que las cámaras los identifican y los rastrean mientras caminan por la calle. siguiendo sus actividades y patrones de compra sin su consentimiento. Se preguntan si las empresas venderán datos biométricos de la forma en que venden direcciones de correo electrónico y números de teléfono. La gente también puede preguntarse si existirá una enorme base de datos en algún lugar que contenga información vital sobre todos en el mundo, y si esa información estaría segura allí.

En este punto, sin embargo, Los sistemas biométricos no tienen la capacidad de almacenar y catalogar información sobre todas las personas del mundo. La mayoría almacena una cantidad mínima de información sobre un número relativamente pequeño de usuarios. Por lo general, no almacenan una grabación o una representación de la vida real de los rasgos de una persona; convierten los datos en un código. La mayoría de los sistemas también funcionan solo en un lugar específico donde están ubicados, como un edificio de oficinas o un hospital. La información de un sistema no es necesariamente compatible con otros, aunque varias organizaciones están intentando estandarizar los datos biométricos.

Además del potencial de invasiones de la privacidad, los críticos plantean varias preocupaciones sobre la biometría, tal como: