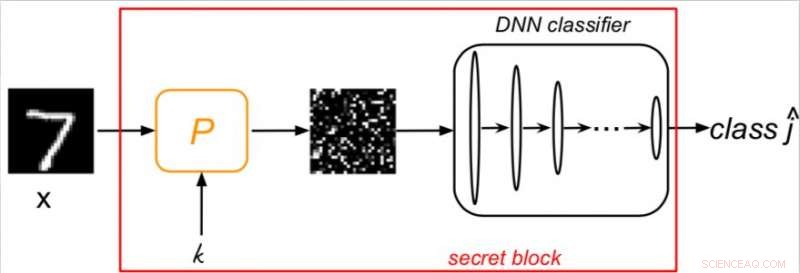

Esquema que conceptualiza el nuevo enfoque. Crédito:Taran, Rezaeifar, Y Voloshynovskiy

Investigadores de la Universidad de Ginebra han desarrollado recientemente un nuevo mecanismo de defensa que funciona conectando el aprendizaje automático con la criptografía. El nuevo sistema, descrito en un artículo publicado previamente en arXiv, se basa en el segundo principio criptográfico de Kerckhoffs, que establece que se conocen tanto los algoritmos de defensa como los de clasificación, pero la clave no es.

En décadas recientes, algoritmos de aprendizaje automático, particularmente redes neuronales profundas (DNN), han logrado resultados notables en la realización de una amplia gama de tareas. Sin embargo, estos algoritmos están expuestos a amenazas de seguridad sustanciales, particularmente los ataques adversarios, limitando su implementación en tareas sensibles a la confianza.

"A pesar del notable progreso logrado por las redes profundas, se sabe que son vulnerables a los ataques adversarios, "Olga Taran, uno de los investigadores que realizó el estudio, dicho TechXplore . "Los ataques contradictorios tienen como objetivo diseñar una perturbación en las muestras originales que, en general, es imperceptible para los humanos, pero puede engañar a la salida DNN ".

La mayoría de las medidas de defensa existentes se pueden eludir fácilmente mediante las estrategias de ataque cada vez más avanzadas. Esto se debe principalmente a que estos métodos de defensa se basan principalmente en principios de procesamiento y aprendizaje automático, sin componente criptográfico, por lo que están diseñados para detectar-rechazar o filtrar perturbaciones adversas. Como la mayoría de los algoritmos de ataque se pueden adaptar fácilmente para engañar a las medidas de seguridad de la DNN atacada, en la actualidad, No existe ningún mecanismo de defensa que se enfrente bien de manera consistente con los ataques adversarios.

"El problema fundamental con las contramedidas propuestas consiste en la suposición de que el defensor y el atacante poseen la misma cantidad de información o incluso comparten los mismos conjuntos de datos de entrenamiento o similares, "Slava Voloshynovskiy, uno de los investigadores que llevó a cabo el estudio le dijo a TechXplore. "En tal escenario, el defensor no tiene ventaja de información sobre el atacante. Esto esencialmente difiere de los enfoques de seguridad clásicos desarrollados en la comunidad criptográfica ".

Voloshynovskiy y sus colegas decidieron idear un nuevo enfoque que une el aprendizaje automático y la criptografía, con la esperanza de que sea más eficaz en la defensa de los algoritmos DNN de los ataques adversarios. La técnica que idearon se basa en el principio criptográfico de Kerckhoffs, que establece que se supone que la clave para acceder a un sistema permanece desconocida.

"Introdujimos un mecanismo de aleatorización en la estructura del clasificador que se parametriza mediante una clave secreta, "Taran dijo." Naturalmente, tal clave no está disponible para el atacante. Esto crea una ventaja de información del defensor sobre el atacante. Es más, esta clave no se puede aprender del conjunto de datos de entrenamiento. El mecanismo de aleatorización es un bloque de preprocesamiento que puede implementarse de varias formas, incluida la permutación aleatoria, muestreo e incrustación ".

Los investigadores evaluaron su sistema y su capacidad para responder a dos de los ataques de última generación más reconocidos, el método de signo de gradiente rápido (FGSM) y los ataques propuestos por N. Carlini y D. Wagner (CW), en escenarios de caja negra y caja gris. Sus resultados fueron muy prometedores, con su mecanismo de defensa contrarrestando eficazmente a ambos.

"Una vez resuelto correctamente, el uso de DNN podría ganar más confianza en aplicaciones reales. Creemos que nuestro trabajo es solo un primer paso hacia la solución de este problema, ", Dijo Voloshynovskiy." También nos gustaría atraer a más especialistas del dominio de la criptografía para dialogar con la comunidad de aprendizaje automático ".

El mecanismo de defensa desarrollado por los investigadores podría aplicarse a varios clasificadores DNN existentes. Las pruebas futuras en conjuntos de datos más complejos o el uso de una gama más amplia de ataques adversarios avanzados ayudarán a determinar aún más su efectividad.

"Ahora planeamos extender nuestro trabajo a principios de aleatorización más generales y probarlo en imágenes reales de gran tamaño, "Dijo Voloshynovskiy.

© 2018 Tech Xplore