Los códigos pueden ser simples o avanzados. Crédito:Derek Rose / flickr.com, CC BY

A los investigadores y analistas de ciberseguridad les preocupa, con razón, que un nuevo tipo de computadora, basado en la física cuántica en lugar de la electrónica más estándar, podría romper la criptografía más moderna. El efecto sería hacer que las comunicaciones fueran tan inseguras como si no estuvieran codificadas en absoluto.

Afortunadamente, la amenaza hasta ahora es hipotética. Las computadoras cuánticas que existen hoy en día no son capaces de romper ningún método de cifrado de uso común. Se requieren avances técnicos significativos antes de que puedan romper los códigos fuertes de uso generalizado en Internet. según un nuevo informe de la Academia Nacional de Ciencias.

Todavía, hay motivo de preocupación. La criptografía que sustenta las comunicaciones modernas por Internet y el comercio electrónico podría sucumbir algún día a un ataque cuántico. Para comprender el riesgo y qué se puede hacer al respecto, Es importante observar más de cerca la criptografía digital y cómo se usa, y cómo se rompe.

Conceptos básicos de criptografía

En su forma más básica, el cifrado es el acto de tomar una pieza de información original:un mensaje, por ejemplo, y siguiendo una serie de pasos para transformarlo en algo que parezca un galimatías.

Los cifrados digitales actuales utilizan fórmulas matemáticas complejas para transformar datos claros en, y fuera de, mensajes cifrados de forma segura para almacenarlos o transmitirlos. Los cálculos varían según una clave digital.

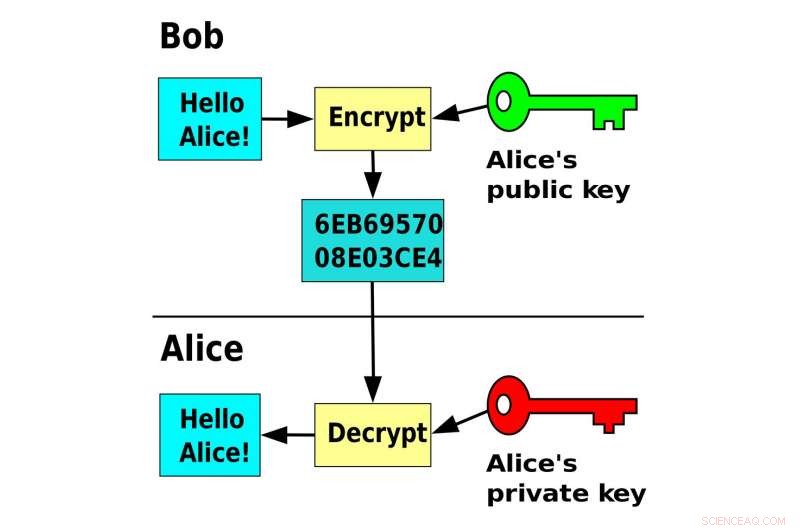

Hay dos tipos principales de cifrado:simétrico, en el que se utiliza la misma clave para cifrar y descifrar los datos; y asimétrico, o clave pública, que implica un par de claves vinculadas matemáticamente, uno compartido públicamente para permitir que las personas cifren los mensajes para el propietario del par de claves, y el otro almacenado de forma privada por el propietario para descifrar mensajes.

La criptografía simétrica es sustancialmente más rápida que la criptografía de clave pública. Por esta razón, se utiliza para cifrar todas las comunicaciones y los datos almacenados.

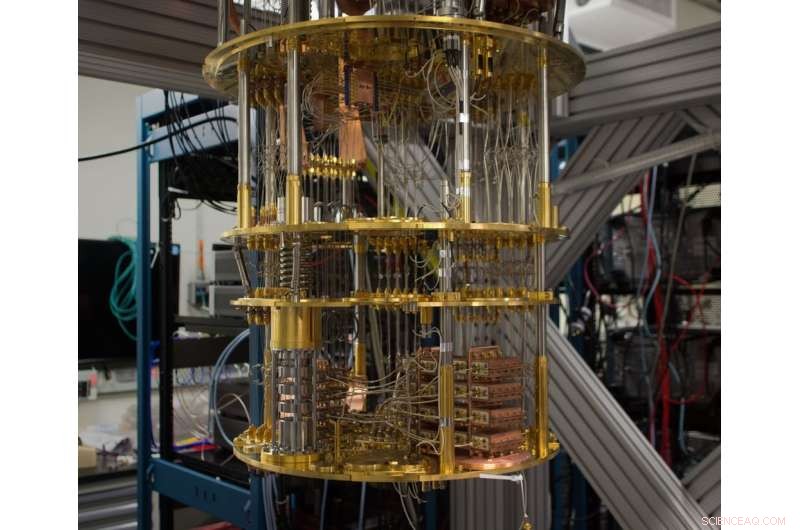

El interior de una computadora cuántica de IBM. Crédito:IBM Research, CC BY-ND

La criptografía de clave pública se utiliza para intercambiar claves simétricas de forma segura, y para autenticar o firmar digitalmente mensajes, documentos y certificados que emparejan claves públicas con las identidades de sus propietarios. Cuando visita un sitio web seguro, uno que utiliza HTTPS, su navegador utiliza criptografía de clave pública para autenticar el certificado del sitio y configurar una clave simétrica para cifrar las comunicaciones hacia y desde el sitio.

Las matemáticas para estos dos tipos de criptografía son bastante diferentes, lo que afecta su seguridad. Dado que prácticamente todas las aplicaciones de Internet utilizan criptografía simétrica y de clave pública, ambas formas deben ser seguras.

Rompiendo códigos

La forma más sencilla de descifrar un código es probar todas las claves posibles hasta que obtenga la que funcione. Las computadoras convencionales pueden hacer esto, pero es muy dificil. En julio de 2002, por ejemplo, un grupo anunció que había encontrado una clave de 64 bits, pero el esfuerzo tomó más de 300, 000 personas mayores de cuatro años y medio de trabajo. Una llave dos veces más larga, o 128 bits, tendría 2¹²⁸ soluciones posibles:más de 300 mil millones, o un 3 seguido de 38 ceros. Incluso la supercomputadora más rápida del mundo necesitaría billones de años para encontrar la clave correcta.

Un método de computación cuántica llamado algoritmo de Grover, sin embargo, acelera el proceso, convirtiendo esa clave de 128 bits en el equivalente computacional cuántico de una clave de 64 bits. La defensa es sencilla, aunque:alarga las llaves. Una clave de 256 bits, por ejemplo, tiene la misma seguridad contra un ataque cuántico que una clave de 128 bits contra un ataque convencional.

Manejo de sistemas de clave pública

Criptografía de clave pública, sin embargo, plantea un problema mucho mayor, por cómo funcionan las matemáticas. Los algoritmos que son populares hoy en día, RSA, Diffie-Hellman y curva elíptica, todos permiten comenzar con una clave pública y calcular matemáticamente la clave privada sin probar todas las posibilidades.

Para RSA, por ejemplo, la clave privada se puede calcular factorizando un número que es el producto de dos números primos, ya que 3 y 5 son 15.

Un par de llaves pueden ayudar a extraños a intercambiar mensajes seguros. Crédito:David Göthberg / Wikimedia Commons

Hasta aquí, El cifrado de clave pública ha sido imposible de descifrar mediante el uso de pares de claves muy largos, como 2, 048 bits, que corresponde a un número de 617 dígitos decimales. Pero las computadoras cuánticas suficientemente avanzadas podrían descifrar incluso 4, Pares de claves de 096 bits en solo unas pocas horas utilizando un método llamado algoritmo de Shor.

Eso es para las computadoras cuánticas ideales del futuro. El número más grande factorizado hasta ahora en una computadora cuántica es 15, solo 4 bits de longitud.

El estudio de las Academias Nacionales señala que las computadoras cuánticas que ahora operan tienen muy poca potencia de procesamiento y son demasiado propensas a errores para descifrar los fuertes códigos actuales. Las futuras computadoras cuánticas que descifran códigos necesitarían 100, 000 veces más potencia de procesamiento y una tasa de error 100 veces mejor que la que han logrado las mejores computadoras cuánticas de la actualidad. El estudio no predice cuánto tiempo podrían tardar estos avances, pero no esperaba que ocurrieran dentro de una década.

Sin embargo, el potencial de daño es enorme. Si estos métodos de cifrado no funcionan, las personas no podrán confiar en los datos que transmiten o reciben a través de Internet, incluso si está encriptado. Los adversarios podrán crear certificados falsos, cuestionando la validez de cualquier identidad digital en línea.

Criptografía cuántica resistente

Afortunadamente, Los investigadores han estado trabajando para desarrollar algoritmos de clave pública que podrían resistir los esfuerzos de descifrar códigos de las computadoras cuánticas. preservar o restaurar la confianza en las autoridades de certificación, firmas digitales y mensajes cifrados.

Notablemente, el Instituto Nacional de Estándares y Tecnología de EE. UU. ya está evaluando 69 nuevos métodos potenciales para lo que llama "criptografía post-cuántica". La organización espera tener un borrador de estándar para 2024, si no antes, que luego se agregaría a los navegadores web y otras aplicaciones y sistemas de Internet.

En principio, La criptografía simétrica se puede utilizar para el intercambio de claves. Pero este enfoque depende de la seguridad de terceros confiables para proteger las claves secretas, no puede implementar firmas digitales, y sería difícil de aplicar en Internet. Todavía, se utiliza en todo el estándar celular GSM para encriptación y autenticación.

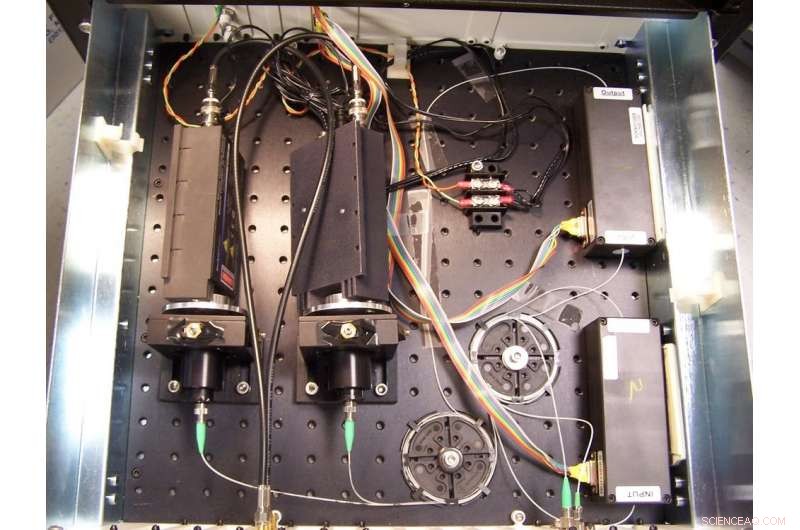

Una mirada al interior de un prototipo del hardware que intercambia claves de criptografía cuántica. Crédito:Instituto Nacional de Estándares y Tecnología / Wikimedia Commons

Otra alternativa a la criptografía de clave pública para el intercambio de claves es la distribución de claves cuánticas. Aquí, El emisor y el receptor utilizan métodos cuánticos para establecer una clave simétrica. Pero estos métodos requieren hardware especial.

La criptografía inquebrantable no significa seguridad

La criptografía sólida es vital para la ciberseguridad individual y social en general. Proporciona la base para la transmisión segura y el almacenamiento de datos. y para autenticar conexiones confiables entre personas y sistemas.

Pero la criptografía es solo una parte de un pastel mucho más grande. Usar el mejor cifrado no impedirá que una persona haga clic en un enlace engañoso o abra un archivo malicioso adjunto a un correo electrónico. El cifrado tampoco puede defenderse de las inevitables fallas del software, o personas con información privilegiada que hacen un mal uso de su acceso a los datos.

E incluso si las matemáticas fueran inquebrantables, puede haber debilidades en cómo se usa la criptografía. Microsoft, por ejemplo, identificó recientemente dos aplicaciones que revelaron involuntariamente sus claves de cifrado privadas al público, haciendo que sus comunicaciones sean inseguras.

Cuando llegue la potente computación cuántica, representa una gran amenaza para la seguridad. Dado que el proceso de adopción de nuevos estándares puede llevar años, Es aconsejable planificar ahora una criptografía resistente a los cuánticos.

Este artículo se ha vuelto a publicar de The Conversation con una licencia de Creative Commons. Lea el artículo original.