Crédito:McAfee

¿Puede una pequeña tira de cinta adhesiva en una señal de límite de velocidad de 35 millas por hora hacer que un automóvil sin conductor acelere? Sí, y presiona atención, también. Los investigadores de la compañía de seguridad McAfee querían ver si podían engañar a un automóvil Tesla para que pensara que el límite de velocidad era diferente al publicado. y lo consiguieron.

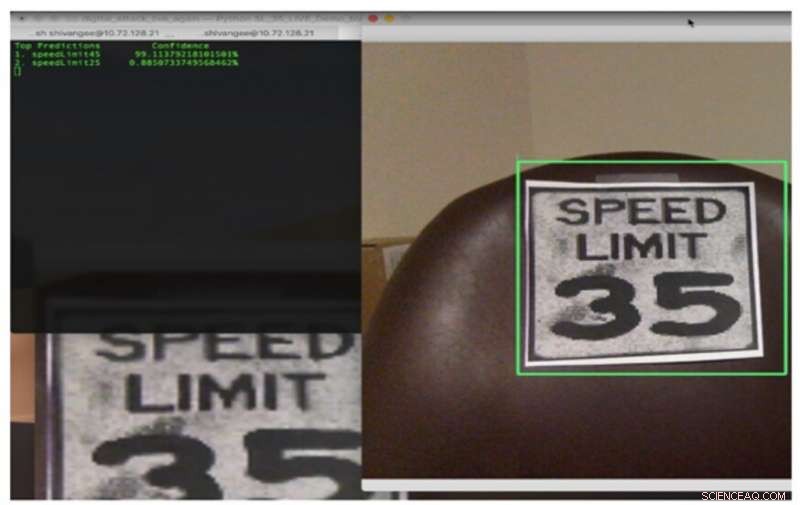

Un trozo de cinta aislante negra de dos pulgadas en el medio de los 3 en una señal de límite de velocidad de 35 mph engañó a Teslas para que acelerara a 85 mph. Un video de demostración del 19 de febrero titulado "McAfee Demonstrates Model Hacking in the Real World" mostró lo que sucedió:En el video, Los investigadores de McAfee hicieron que el automóvil avanzara y la cámara de Mobileye identificó erróneamente una señal de límite de velocidad de 85 millas por hora. El conductor activó el control de crucero consciente del tráfico, y quitó los pies por completo de los pedales del acelerador y del freno. El Tesla comenzó a acelerar a 85 millas por hora. Por razones de seguridad, los investigadores dijeron, lo acortaron.

En breve, McAfee Advanced Threat Research (ATR) creó con éxito un ataque dirigido de caja negra en el sistema de cámara Mobileye EyeQ3 en un Tesla.

Isobel Asher Hamilton de Business Insider ofreció más detalles:Condujeron un Tesla Model X 2016 hacia el letrero con el control de crucero habilitado. Hamilton informa que sucedió lo mismo en un Model S de 2016 "El control de crucero es una característica del sistema de conducción autónoma de Tesla, Piloto automático, que se supone que controla la velocidad del automóvil y lo mantiene a una distancia segura detrás del automóvil que está enfrente ".

McAfee ATR dijo que decidió centrar sus esfuerzos en el sistema de cámara MobilEye, que se "utiliza en más de 40 millones de vehículos, incluidos los modelos de Tesla que implementan el paquete de hardware 1. "Como dijo la reportera de Recode, Rebecca Heilweil, esta fue una prueba en vivo con un Modelo S70 2016 usando una cámara EyeQ3 de Mobileye.

Revelaron los hallazgos el año pasado a Tesla y Mobileye antes de la divulgación pública. Ambos proveedores manifestaron interés y agradecieron la investigación, ellos dijeron. Pero espera, ¿dijeron EyeQ3? Los espectadores que vieron el video se apresuraron a señalar en la sección de comentarios que Mobileye tenía una versión más reciente.

"Después de lanzar el procesador EyeQ2 en 2010 y el EyeQ3 en 2014, Los dos procesadores de visión han sido el núcleo de la revolución del Frenado de emergencia autónomo (AEB) que ya ha salvado cientos de vidas. En 2018, Mobileye, el líder del mercado, lanzó el procesador EyeQ4, que ofrece 10 veces la capacidad de procesamiento del EyeQ3. EyeQ4 agrega soporte para mapeo usando Road Experience Management, Política de conducción, detección de vehículos desde cualquier ángulo y detección de carril de última generación ".

Eso fue según un comunicado de prensa de mayo de 2019. Business Insider informó que los modelos más nuevos de Tesla usan cámaras patentadas, y "MobilEye EyeQ3 ha lanzado versiones más nuevas de sus cámaras que McAfee probó y dijo que no fueron engañadas por el letrero modificado". Mobileye es uno de los principales proveedores de sistemas avanzados de asistencia al conductor (ADAS). Business Insider dijo que "los modelos más nuevos de Tesla utilizan cámaras patentadas, y MobilEye EyeQ3 ha lanzado versiones más nuevas de sus cámaras que McAfee probó y dijo que no fueron engañadas por el letrero modificado ".

McAffee, también, ha reconocido la diferencia en las versiones de software:"Es de destacar que todos estos hallazgos se probaron con versiones anteriores (Tesla Hardware pack 1, Mobileye versión EyeQ3) de la plataforma de cámara MobilEye. Tuvimos acceso a un vehículo 2020 que implementaba la última versión de la cámara MobilEye y nos complació ver que no parecía ser susceptible a este vector de ataque o clasificación errónea. aunque nuestras pruebas fueron muy limitadas. Estamos encantados de ver que Mobileye parece haber acogido a la comunidad de investigadores que trabajan para resolver este problema y están trabajando para mejorar la resistencia de su producto ".

Sin embargo, McAffee también reconoció que "pasará bastante tiempo antes de que la última plataforma de cámaras MobilEye se despliegue ampliamente. La versión vulnerable de la cámara sigue representando una base de instalación considerable entre los vehículos Tesla". En cuanto a los modelos más nuevos de vehículos Tesla, McAffee señaló que ya no implementan la tecnología MobilEye.

Recode escribió que "el estudio dice que solo los Teslas producidos entre 2014 y 2016 que están equipados con la cámara modelo EyeQ3 mostraron la vulnerabilidad".

Y finalmente, McAfee ofreció una valiosa nota de despedida que ofrecía una verificación de la realidad de sus hallazgos y un enfoque continuo:"¿Existe un escenario factible en el que un adversario pueda aprovechar este tipo de ataque para causar daño? Sí, Pero en la realidad, este trabajo es altamente académico en este momento. Todavía, representa uno de los trabajos más importantes en los que podemos centrarnos como industria para adelantarnos al problema. Si los proveedores y los investigadores pueden trabajar juntos para identificar y resolver estos problemas con anticipación, Realmente sería una victoria increíble para todos nosotros ".

McAfee agregado, "Necesitamos acelerar las discusiones y la conciencia de los problemas y dirigir la dirección y el desarrollo de las tecnologías de próxima generación. Los juegos de palabras son intencionados".

© 2020 Science X Network